Die fundamentale Spannung des Informationsteilens

In der Architektur moderner Unternehmens-Intelligence stehen wir zunehmend vor einem strukturellen Konflikt: dem Streben nach kollektiver Intelligence versus dem Mandat zur Datensouveränität. Innerhalb eines IT/KI-Stacks dient „offenes Informationsteilen" — oder Superdistribution — als hochgeschwindigkeits-Motor für organisationales Lernen. Derselbe Mechanismus führt jedoch zu einer katastrophalen strategischen Verwundbarkeit. Aus Informationssicherheitsperspektive zerstört dieselbe Flüssigkeit, die das Lernen fördert, gleichzeitig die Vertraulichkeit.

Der Trade-off ist absolut, wie der Quellkontext unterstreicht:

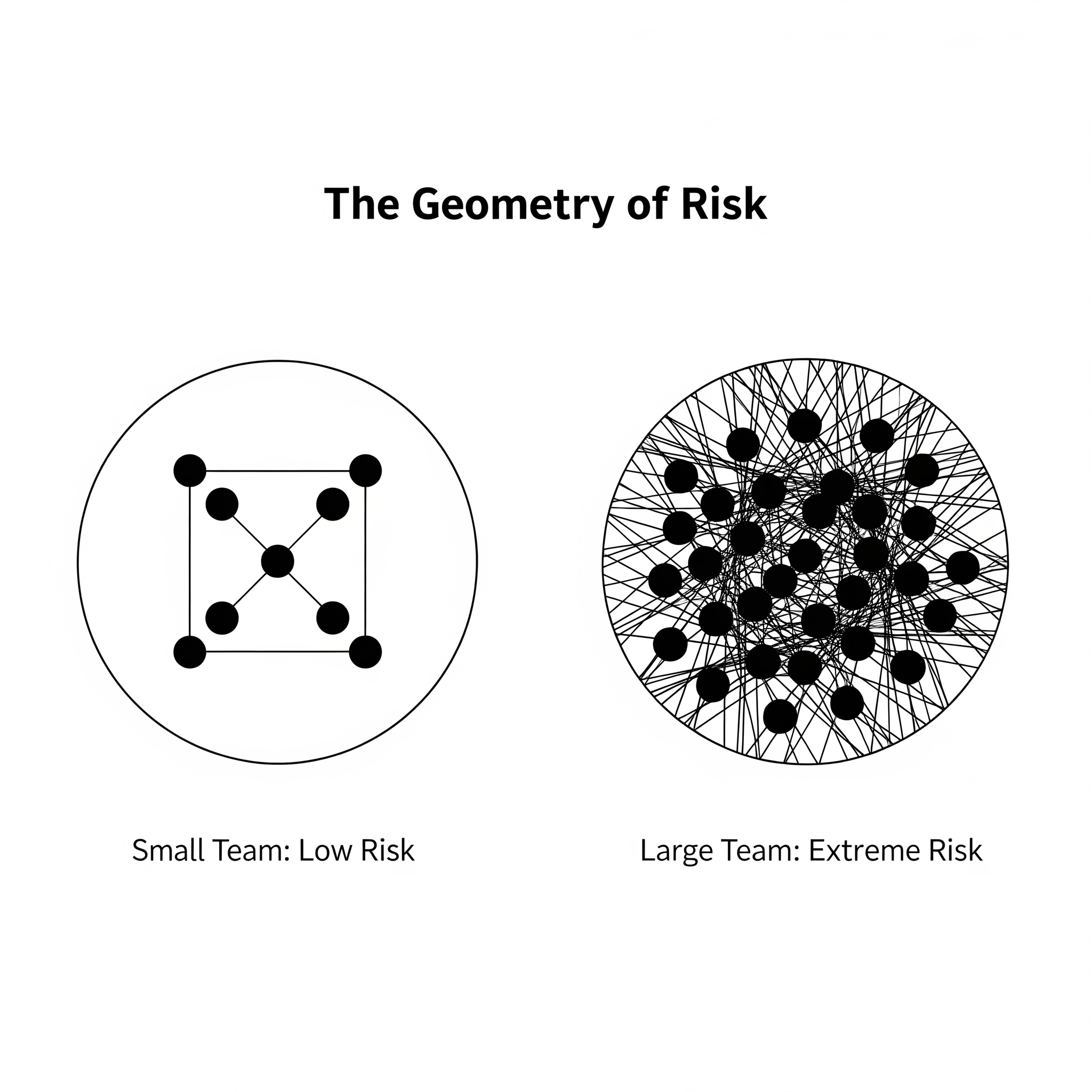

Diese Spannung ist kein Richtlinienversagen, sondern ein Symptom der zugrunde liegenden Geometrie von Teamstrukturen. Wenn wir das menschliche Element skalieren, verschiebt sich das Risikoprofil von beherrschbar zu unkontrollierbar.

Die Geometrie der Kommunikation: Knoten versus Verbindungen

Die Wahrung der Vertraulichkeit in einer wachsenden Umgebung ist ohne strukturelles Eingreifen eine mathematische Unmöglichkeit. Die Beziehung zwischen der Anzahl der Teilnehmer (Knoten) und den potenziellen Kommunikationswegen (Verbindungen) ist nicht linear. Wenn wir Personal hinzufügen, fügen wir nicht nur Stimmen hinzu — wir fördern Vektormultiplikation über eine exponentiell wachsende Angriffsfläche.

Das exponentielle Wachstum der Komplexität

| Teamgröße (Knoten) | Kommunikationswege (Verbindungen) | Komplexitäts- & Sicherheitsauswirkung |

|---|---|---|

| 3 Personen | 3 Verbindungen | Minimal: Informationen lassen sich leicht aufteilen. |

| 6 Personen | 15 Verbindungen | Moderat: Fünffacher Komplexitätszuwachs gegenüber 3-Personen-Knoten. |

| 12 Personen | 66 Verbindungen | Schwerwiegend: Angriffsfläche übersteigt manuelle Überwachungskapazitäten. |

Synthese: Für den Strategic Architect ist die Konsequenz klar: Lineares Teamwachstum führt zu exponentiellem Kontrollverlust. Diese mathematische Realität bestimmt, dass Vertraulichkeit nach Überschreiten einer bestimmten Knotengrenze nicht mehr durch vertrauensbasierte Modelle gewahrt werden kann. Da diese Komplexität universelle Kontrolle im Maßstab unmöglich macht, müssen wir wählen, welchen Zustand wir optimieren — maximales Lernen und maximale Sicherheit sind mathematisch nicht gleichzeitig erreichbar.

Der funktionale Konflikt: Lernen versus Vertraulichkeit

Die Geometrie dieser Kommunikationswege zwingt jede IT- und KI-Umgebung in einen von zwei sich gegenseitig ausschließenden Zuständen.

| Zustand | Strategisches Ergebnis | Architektonische Auswirkung |

|---|---|---|

| Zustand 1: Hohe Informationsdichte | Optimiert für Lernen | Hochgeschwindigkeits-Sharing schafft eine reiche Umgebung für kollektive Intelligence, aber null Eindämmung. |

| Zustand 2: Hohe Kommunikationskomplexität | Mangelhaft für Vertraulichkeit | Die Dichte der Interaktionswege schafft zu viele Leckmöglichkeiten — Need-to-Know-Protokolle werden undurchsetzbar. |

Die Navigation dieses Konflikts erfordert die Implementierung spezifischer „Strategischer Leitplanken", um Grenzen innerhalb des KI-Einsatzes durchzusetzen.

Strategische Leitplanken für Informationskontrolle

Um einen modernen IT/KI-Stack zu sichern, müssen Architekten zwei grundlegende Regeln implementieren. Diese Regeln funktionieren als „Kill-Switch" für die oben beschriebene Komplexität — Regel 1 wirkt als Sensor, Regel 2 als Aktor.

1. Nachvollziehbarkeit

- Der Sensor: Es muss vollständige Sichtbarkeit in Datenquellen und die spezifischen Arbeitsmethoden des KI-Modells geben.

- Access Governance: Strenge Prüfung, wer Zugang zum Modell hat, wer die zugrundeliegenden Daten einsehen kann und wer die Autorität besitzt, die Parameter oder Ausgaben des Systems zu beeinflussen.

2. Prozessmanagement

- Der Aktor: Sie müssen den Stack aktiv pflegen. Dies ist keine statische Einrichtung, sondern eine laufende Anforderung, die Umgebung so zu warten, dass sie unter administrativer Kontrolle bleibt.

- Beendigungsmacht: Architekten müssen die Kapazität behalten, Prozesse sofort zu beenden oder spezifische Ergebnisse/Datensätze zu löschen, wenn das System von der kontrollierten Umgebung abweicht.

Durch Einhaltung dieser Regeln stellt der Architekt sicher, dass auch ein ausgefeilter KI-Stack zu jedem Zeitpunkt seines Lebenszyklus auditierbar und löschbar bleibt.

Die Strategie der selektiven Beteiligung

Die definitive Lösung des Skalierungs-Komplexitäts-Paradoxes ist ein strategischer Schwenk von „Allzweck"-Systemen zu Einzweck-KI, eingesetzt in kontrollierten Umgebungen. Wir müssen uns weg vom unkontrollierten Kommunikationsnetz hin zu selektiver Beteiligung und dedizierten Workflows bewegen.

Die Sicherung der Zukunft des Hochgeschwindigkeits-Informationsteilens ruht auf drei Säulen:

- Selektive menschliche Beteiligung: Beschränkung der „Knotenanzahl" auf das für das Ziel absolut notwendige Minimum.

- Feste, programmierte Workflow-Pläne: Ersatz spontaner, offener Interaktionen durch starre, vordefinierte Operationssequenzen.

- Granulare Telemetrie (Zustandsebenen-Monitoring): Implementierung von Kontrollprozessen auf jeder Ebene des Workflows — Echtzeit-Auditierbarkeit und Unregelmäßigkeitserkennung an jedem Knoten.

Abschließende Erkenntnis: Die sicherste Reaktion auf die katastrophalen Risiken des Teilens im großen Maßstab ist die Durchsetzung von Einzweck-Umgebungen. Durch Einengung des Fokus und der Beteiligten transformieren wir ein chaotisches Netz in eine kontrollierte, auditierbare Pipeline.